Se você está no mundo do Email Marketing, com certeza já ouviu falar sobre Autenticação de Domínio, DKIM, SPF, DMARC e conceitos relacionados que todos falam para melhorar a capacidade de entrega do email = enviar emails para a pasta Caixa de entrada.

E há também os mais recentes Mudanças no Yahoo e Gmail relacionadas à autenticação de domínio para remetentes de e-mail.

Certifique-se também de ler sobre testando e-mails para capacidade de entrega problemas antes do envio (estudo de caso incluído).

Então, o que é autenticação de domínio para email marketing?

Autenticação de domínio para email marketing refere-se ao processo de verificação de que um remetente de email está autorizado a enviar emails em nome do domínio listado no endereço “De”.

É como uma assinatura que você dá para dizer a todos que permitiu que X enviasse e-mails em seu nome. (para usar seu domínio no endereço de origem)

Introdução

A capacidade de entrega do e-mail não é fácil. E isso ocorre principalmente porque bons provedores de e-mail precisam trabalhar constantemente contra spammers. O que também coloca mais pressão e dá mais trabalho aos bons remetentes.

Isso o torna uma batalha constante, semelhante a vírus e programas antivírus.

A capacidade de entrega do email é afetada por filtros de spam, listas de email de baixa qualidade e falhas técnicas. Esses obstáculos podem fazer com que suas mensagens importantes acabem perdidas na pasta de spam, nunca alcançando o público-alvo.

Introdução ao DKIM, SPF e DMARC como soluções para esses desafios.

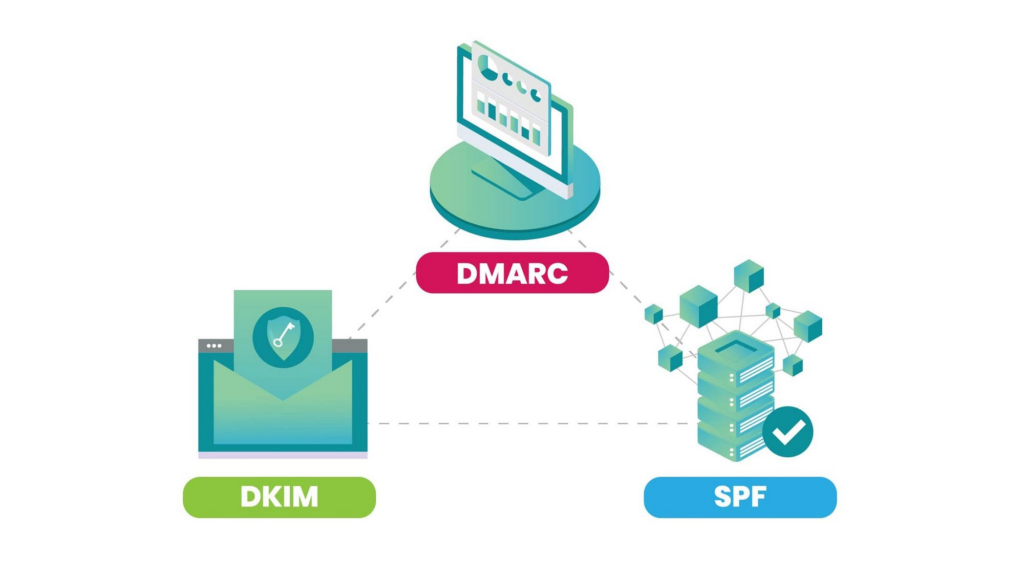

Mas há esperança! DKIM, SPF e DMARC são um trio de ferramentas de autenticação que podem melhorar significativamente a capacidade de entrega de seu e-mail. Eles trabalham juntos para verificar sua identidade como remetente legítimo, ajudando os provedores de e-mail a separar suas mensagens de possíveis spams.

É como dizer aos servidores de email que recebem emails que eles vêm de uma fonte confiável e não devem ser considerados SPAM.

Compreendendo o básico

Vamos nos aprofundar nas funções individuais de DKIM, SPF e DMARC. Esses elementos têm o poder de criar uma defesa contra falsificação e phishing de e-mail.

Eles não estão ajudando você a enviar SPAM e chegar na caixa de entrada. Existem muitos critérios para criar bons emails.

Iremos explicar cada um desses conceitos, mas primeiro, aqui estão alguns dos benefícios de melhorá-los.

- Melhor capacidade de entrega de e-mail e reputação do remetente.

- Redução de ataques de phishing e spoofing.

- Maior confiança com destinatários de e-mail (ISPs e destinatários).

- Feedback perspicaz dos relatórios DMARC para otimização contínua.

DKIM (correio identificado por DomainKeys):

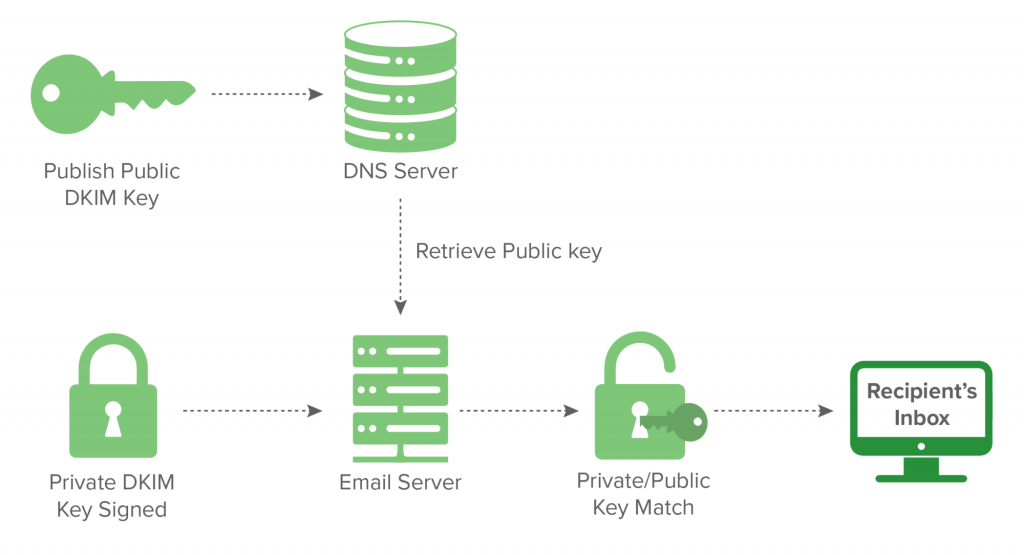

- Função: O DKIM atua como uma assinatura digital para seus e-mails. Adiciona um selo criptográfico ao cabeçalho da mensagem, contendo informações sobre o seu nome de domínio e uma chave pública.

- Função na autenticação: Os servidores de e-mail que recebem sua mensagem podem usar a assinatura DKIM para verificar sua autenticidade. Eles usam um registro de chave pública publicado em seu Sistema de Nomes de Domínio (DNS) para descriptografar a assinatura e confirmar se ela corresponde à chave privada usada para assinar o e-mail. Isso garante que a mensagem tenha origem no seu domínio e não tenha sido adulterada em trânsito.

SPF (Estrutura de Política do Remetente):

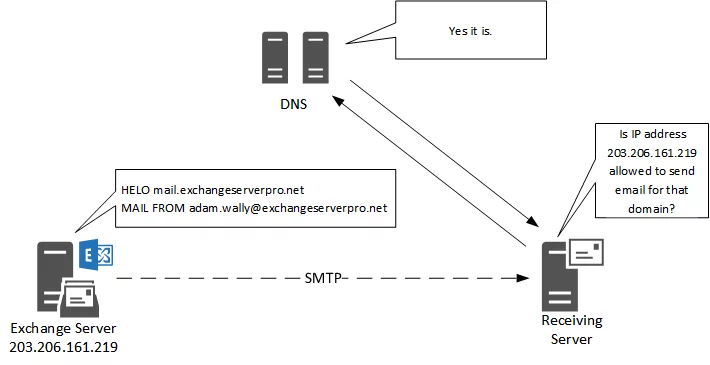

- Função: O SPF atua como um guarda de segurança, verificando a identidade de qualquer pessoa que tente enviar e-mails do seu domínio.

- Importância na verificação: Você publica um registro SPF em seu DNS que especifica servidores de e-mail autorizados com permissão para enviar e-mails em seu nome. Podem ser seus próprios servidores de e-mail ou serviços de terceiros que você usa para e-mails de marketing.

- Prevenção de falsificação: Quando chega um e-mail alegando ser do seu domínio, o servidor receptor verifica o registro SPF. Se o servidor de e-mail que envia a mensagem não estiver listado como autorizado, ele será sinalizado como suspeito, evitando tentativas de falsificação de e-mail.

DMARC (Autenticação, Relatórios e Conformidade de Mensagens Baseadas em Domínio):

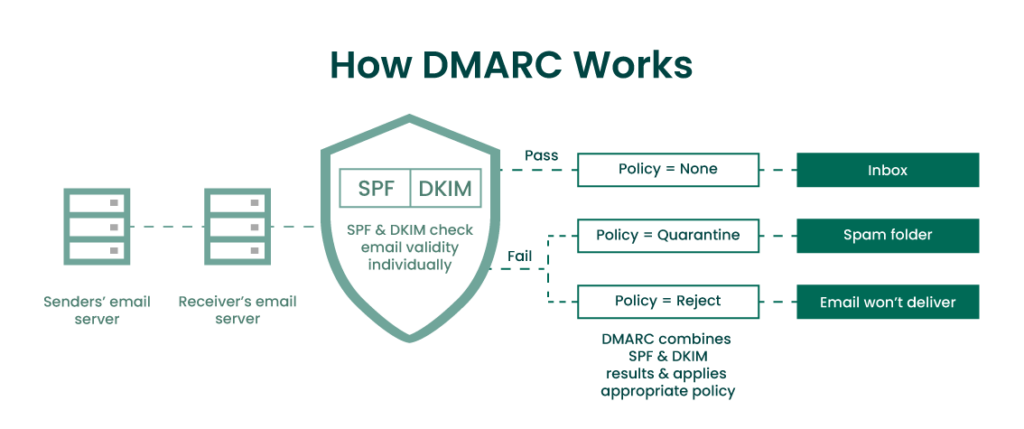

- Função: O DMARC atua como gestor, supervisionando todo o processo de autenticação de e-mail.

- Objetivo na autenticação: O DMARC aproveita as verificações SPF e DKIM, mas adiciona uma camada extra de controle. Ele permite que você defina uma política em seu registro DNS instruindo os provedores de e-mail sobre como lidar com e-mails que falham na autenticação SPF ou DKIM (por exemplo, quarentena, rejeição ou entrega). O DMARC também fornece relatórios sobre atividades de e-mail associadas ao seu domínio, ajudando você a identificar possíveis tentativas de falsificação.

Em essência, o DKIM verifica a própria mensagem, o SPF verifica o endereço IP do remetente e o DMARC baseia-se nessas verificações para fornecer uma estrutura para lidar com emails não autenticados.

Você gosta deste artigo?

Junte-se ao nosso boletim informativo dedicado ao CX para varejo!

Fique ligado no que é realmente importante para otimizar suas receitas digitais.

Ao clicar no botão, você aceita nosso termos e Condições. Além disso, você precisará confirmar seu endereço de e-mail.

Como eles trabalham juntos

DKIM, SPF e DMARC não são soluções individuais, mas sim uma equipe complementar. Imagine um prédio de apartamentos de alta segurança.

- SPF (Estrutura de Política do Remetente) atua como segurança do prédio. Ele verifica o ID (nome de domínio) de qualquer pessoa que tente entrar (enviar um e-mail) e permite apenas o acesso de remetentes autorizados (servidores de e-mail autorizados).

- DKIM (correio identificado por DomainKeys) funciona como uma assinatura digital para seus e-mails. Ele adiciona um selo à prova de falsificação à sua mensagem, provando que ela foi originada por você e não foi alterada durante o transporte.

- DMARC (Autenticação, Relatórios e Conformidade de Mensagens Baseadas em Domínio) é o gerente do prédio. Supervisiona todo o processo, recebendo relatórios do SPF e DKIM para identificar eventuais tentativas de acesso não autorizado (e-mails falsificados). O DMARC então instrui os provedores de e-mail sobre quais ações tomar com e-mails suspeitos, garantindo que eles não cheguem às caixas de entrada.

A implementação de todos os três protocolos cria uma defesa poderosa contra falsificação de e-mail e tentativas de phishing.

Ele filtra e-mails ilegítimos antes mesmo de chegarem aos destinatários, melhorando significativamente a segurança e a capacidade de entrega do e-mail.

É mais provável que seus e-mails genuínos cheguem com segurança às caixas de entrada dos usuários, promovendo a confiança e uma melhor comunicação.

Mas lembre-se, tudo isso junto não é garantia de que seu e-mail chegará ao INBOX.

Etapas de implementação

Como configurar o DKIM.

A configuração do DomainKeys Identified Mail (DKIM) envolve várias etapas e depende do provedor de serviços que você está usando.

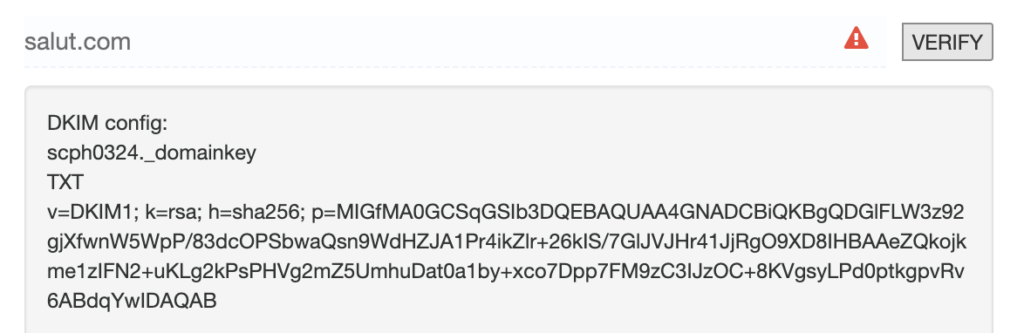

Vibetrace oferece integração com vários provedores de e-mail, mas também oferece a opção padrão para definir e configurar sua configuração DKIM. Se estiver usando nossa configuração padrão, você verá uma opção semelhante à seguinte nas configurações de e-mail.

Aqui está um guia geral sobre como configurar o DKIM para o seu domínio, que você pode adaptar ou adicionar ao artigo do seu blog:

As etapas gerais para configurar o DKIM envolvem:

- Gere um par de chaves DKIM: Envolve a criação de uma chave pública e privada. Normalmente, você usará seu software de servidor de e-mail ou um serviço de terceiros para gerar as chaves.

- Publique a chave pública: a chave pública vai para um registro TXT nas configurações de DNS do seu domínio. Isso informa aos servidores de recebimento de e-mail como verificar a assinatura DKIM em seus e-mails.

- Configure seu servidor de e-mail: você precisará configurar seu servidor de e-mail para assinar e-mails enviados com sua chave privada.

Como configurar o SPF

SPF envolve a criação de um registro TXT nas configurações DNS do seu domínio.

Aqui está um processo geral:

- Reúna endereços IP: identifique todos os servidores de e-mail autorizados a enviar e-mails em nome do seu domínio. Isso inclui seu próprio servidor de e-mail e quaisquer serviços de terceiros que você utiliza (por exemplo, plataformas de automação de marketing).

- Construa o registro SPF: existem várias ferramentas e recursos on-line para ajudá-lo a criar a sintaxe do registro SPF. Normalmente começa com “v=spf1” seguido por uma lista de endereços IP e domínios autorizados (usando instruções “include” para serviços de terceiros). Você pode encerrar o registro com “~all” para designar e-mails que falharam na verificação SPF como spam (ou “-all” para falha grave).

Esses valores (endereços IP ou nomes de domínio) precisam ser fornecidos pelo seu provedor de serviços de e-mail.

Como configurar o DMARC

Aqui está um resumo sobre como configurar o DMARC para o artigo do seu blog:

Configurando DMARC

Este é o processo para configurar o DMARC:

- Escolha uma política DMARC: As políticas do DMARC determinam como lidar com e-mails não autenticados. Você pode começar com uma política de “monitoramento” (p=none) para receber relatórios sem afetar a entrega de e-mails. Em seguida, avance para “quarentena” (p=quarentena) e eventualmente “rejeite” (p=rejeite) à medida que você ganha confiança.

- Crie um registro DMARC: esse registro TXT vai para as configurações de DNS do seu domínio. Ele especifica a política DMARC escolhida e os endereços de e-mail para relatórios (“rua” para relatórios agregados e opcionalmente “ruf” para relatórios forenses).

- Monitore relatórios DMARC: Os relatórios DMARC dos servidores receptores serão enviados para os endereços de e-mail designados. Analise esses relatórios para identificar atividades suspeitas e ajuste sua política DMARC de acordo.

Políticas DMARC:

- p = nenhum

- p=quarentena

- p = rejeitar

O que p = nenhum significa. Esta é a política menos rigorosa e serve como fase de monitorização. Nenhuma ação coerciva é tomada. Ideal para implementação inicial

O que significa p=quarentena. Para e-mails que não tenham autenticação DMARC, esta política instrui os servidores de recebimento a tratá-los como suspeitos e potencialmente colocá-los em quarentena. Eles podem ser colocados na pasta SPAM.

O que significa p=rejeitar. Esta é a política mais rigorosa. Os servidores de recebimento são instruídos a rejeitar completamente e-mails que falhem na autenticação DMARC. Esses e-mails não são entregues.

Armadilhas comuns e como evitá-las

- Problemas de configuração incorreta e seu impacto.

- Dicas para solucionar erros comuns nas configurações DKIM, SPF e DMARC.